Autenticación

Creación del autenticador SAML en UDS Enterprise

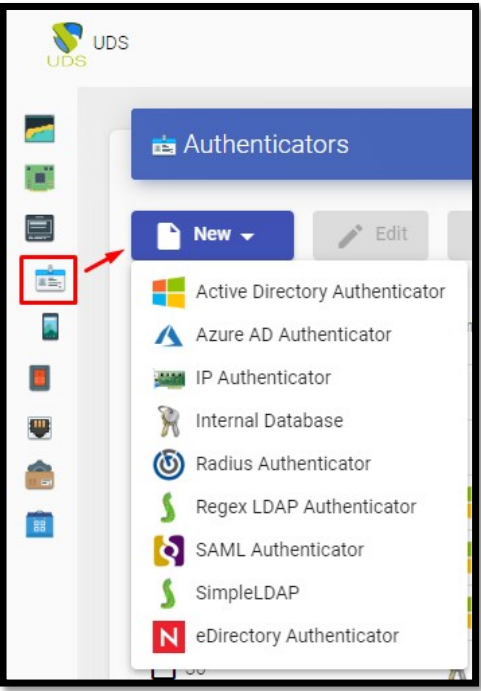

Accedemos a la administración de UDS Enterprise y nos situamos en el apartado “Autenticadores”, seleccionamos “Nuevo” y elegimos “SAML Authenticator”.

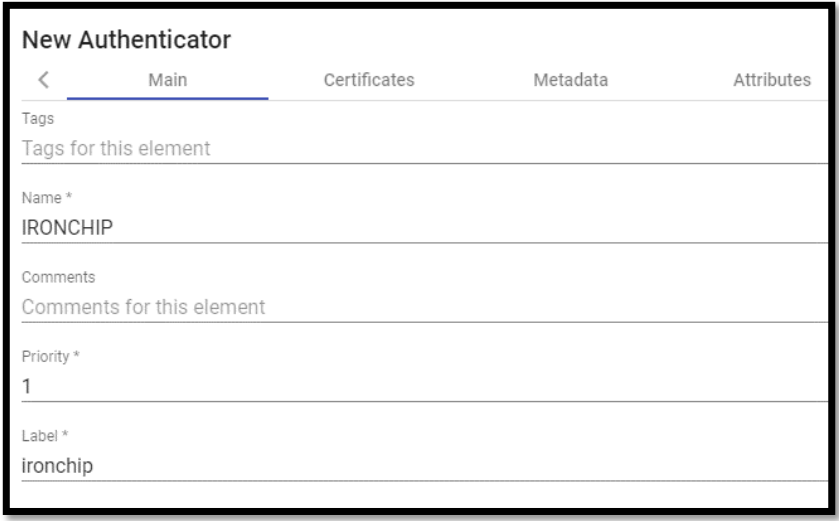

En la pestaña “Main” indicaremos un nombre para el autenticador (no puede contener espacios), la prioridad y un “Label”.

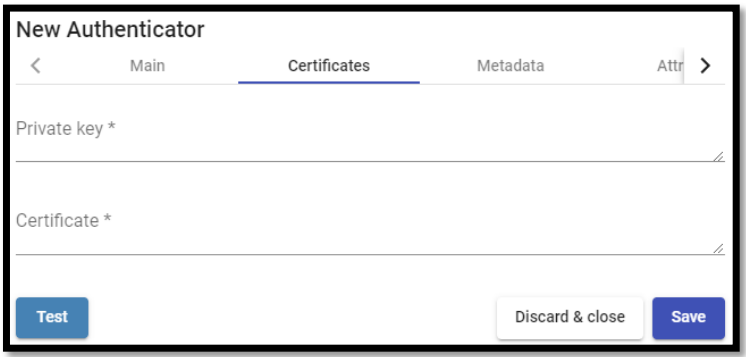

En la pestaña “Certificates” deberemos indicar un certificado válido y su clave. Tienen que estar en formato PEM:

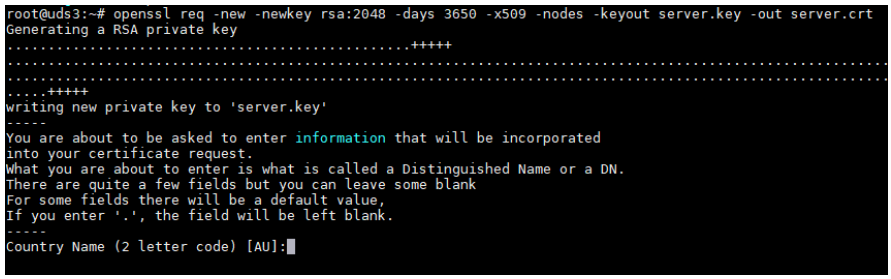

Si no se dispone de certificados, se puede generar uno con OpenSSL. Para generarlo, utilizaremos la siguiente sentencia (el servidor de UDS tiene instalado OpenSSL, puede utilizarse esta máquina para generar el certificado):

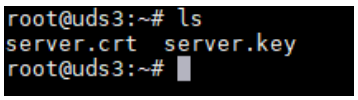

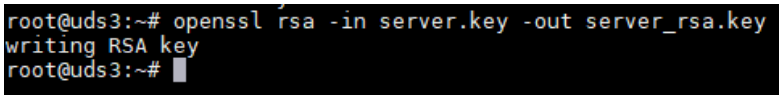

openssl req -new -newkey rsa:2048 -days 3650 -x509 -nodes -keyout server.key -out server.crt Once the certificate is generated, we must share the key with RSA, for this, we will use the following command: openssl rsa -in server.key -out server_rsa.key

Ejemplo de generación de certificado:

Ejecutamos el comando y completamos los datos necesarios para generar el certificado:

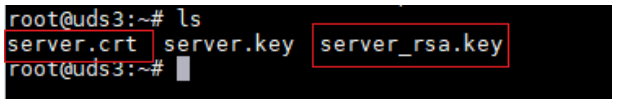

Ahora convertimos la clave a rsa:

Copiaremos el contenido del fichero del certificado y de la clave rsa en UDS:

La clave la copiaremos en el apartado “Private Key” y el certificado en “Certificate”:

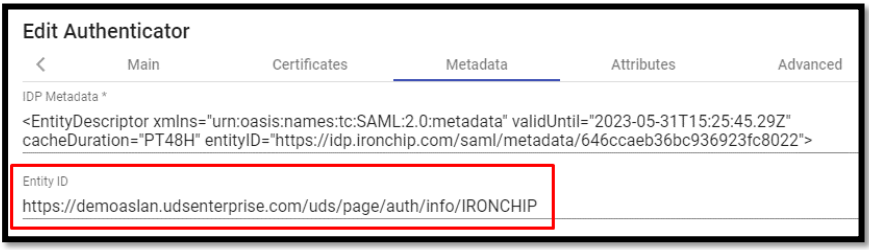

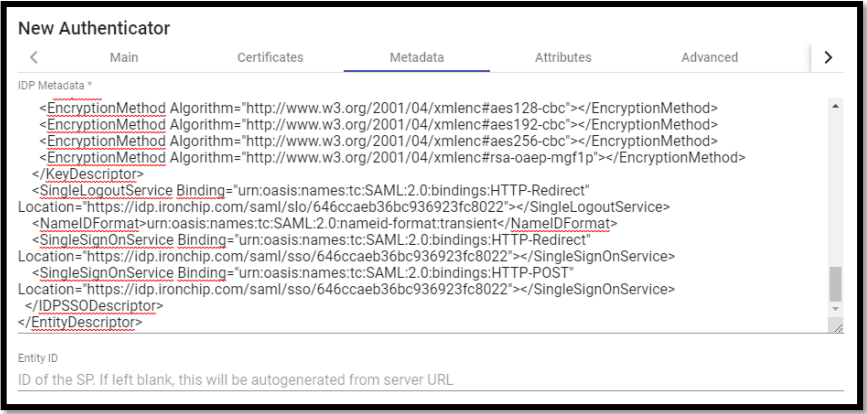

En la siguiente pestaña, “Metadata”, completaremos el apartado “IDP Metadata” con los metadatos descargados de IRONCHIP en pasos anteriores (paso 2 del alta de aplicación SAML personalizada). Es importante copiar el contenido completo del fichero. Para ello se recomienda abrir el fichero con una aplicación adecuada y nunca con un navegador (oculta partes del código…):

El apartado “Entity ID” lo dejaremos vacío, puesto que se rellenará automáticamente cuando guardemos el autenticador. Los datos se generarán en base a la URL utilizada en la conexión con el portal de UDS Enterprise. Guardamos el autenticador (deberemos indicar cualquier dato en la pestaña “Attributes” para que nos permita guardar. En los siguientes pasos volveremos a este apartado y se aplicará la configuración definitiva) y al volver a editarlo podremos obtener los datos del “Entity ID” necesarios para poder seguir configurando la aplicación personalizada SAML en la consola de IRONCHIP.